DDoS چیست؟

نقل قول از از ویکیپدیا، دانشنامهٔ آزاد

حمله منع سرویس (به انگلیسی: Distributed Denial of Service) (یا به اختصار DDoS) در علم رایانه حمله منع سرویس یا حمله منع سرویس توزیع شده، تلاش برای خارج کردن ماشین و منابع شبکه از دسترس کاربران مجازش می باشد.اگرچه منظور از حمله DOS و انگیزه انجام آن ممکن است متفاوت باشد، اما به طور کلی شامل تلاش برای قطع موقت یا دائمی و یا تعلیق خدمات یک میزبان متصل به اینترنت است. اهداف حمله DOS معمولاً سایت ها یا خدمات میزبانی وب سرور با ویژگی های مناسب مانند بانک ها، کارت های اعتباری و حتی سرورهای ریشه را هدف قرار می دهند. یکی از روش های معمول حمله شامل اشباع ماشین های هدف با درخواست های ارتباط خارجی است به طوری که نمیتواند به ترافیک قانونی پاسخ دهد یا پاسخ ها با سرعت کم داده شوند و یا در دسترس نباشد. چنین حملاتی منجر به سربار زیاد سرور می شوند. حمله DOS کامپیوتر هدف را وادار به ریست شدن یا مصرف منابع اش می کند، بنابراین نمیتواند به سرویس های مورد نظرش سرویس بدهد و همچنین سیاست های مورد قبول فراهم کنندگان سرویس های اینترنتی را نقض می کنند.

همان طور که خواندید حملات میتوانند به ۲شکل باشند

- ترافیک بسیار زیادی برای سرور قربانی فرستاده میشود پهنای باند سرور قربانی پرشده و دیگر کاربری نمیتواند به سرور قربانی وصل شود.(بدون خسارت)

- تعداد بسیار زیادی پکت برای سرور قربانی فرستاه شد که از توان پردازش سرور بیشتر بوده و به سرور قربانی صدمه وارد شده و از سرویس خارج میشود.

نکته : به طور کلی نمیتوان جلوی حملات DDoS را گرفت (UDP) زیرا در حالتی که ترافیک ارسالی از نوع UDP باشد ترافیک بدون در نظر گرفتن پاسخ سرور ارسال میشود و به عبارتی پکتها به صورت سیل آسا (Flood ) فرستاده

میشوند

راه حل

ابتدا یک PortScan از آیپی پابلیک که روی دستگاه میکروتیک شما ست است بگیرید تا مشخص شود کدام پورت های روتر شما باز است ( TCP-UDP )

سپس با یک رول فایروال و با توجه به پروتکل آن پورت را ببندید (Drop) برای مثال پورت ۵۳ که برای درخواست های DNS استفاده میشود میبندیم

/ ip firewall filter add disabled=no chain=input dst-port=53 protocol=tcp action=drop in-interface=Internet1

/ ip firewall filter add disabled=no chain=input dst-port=53 protocol=udp action=drop in-interface=Internet1

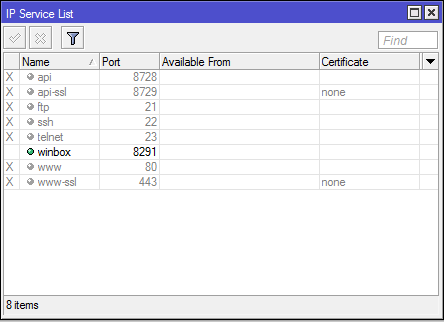

لازم به ذکر است در صورتی که از سرویس هایی مانند SSH,Telnet,FTP استفاده نمیکنید این سرویس هارا غیرفعال کنید تا از حملات Brute Force جلوگیری شود

برای جلوگیری از حملات DDoS به این صورت عمل میکنیم که اگر تعداد معین (قابل تعیین – ۳۲ ) کانکشن از یک آیپی خاص در زمانی خاص به سمت روتر بیاید را در لیست آیپی ها برای بلاک شدن قرار میدهید و تمام درخواست هایی که از آن آیپی خاص آمده اند Drop میشوند

/ip firewall filter

add action=jump chain=forward connection-state=new jump-target=DDOS

add action=add-src-to-address-list address-list=DDosers-black-list \

address-list-timeout=0s chain=ddos connection-limit=32,32 in-interface=\

Internet1

add action=accept chain=DDOS src-address-list=DDosers-black-list

add action=return chain=DDOS

/ip firewall raw

add action=notrack chain=prerouting src-address-list=DDosers-black-list

add action=drop chain=prerouting src-address-list=DDosers-black-list

جایگزین این روش برای RAW چطوری میشه /

میخوام کانکشن تراکینگ رو غیر فعال کنم در این حالت یکی از Jump ها غیر فعال میشه .

سلام مهندس

این رول اکسپت رو کارش رو میگی لطفا

add action=accept chain=DDOS src-address-list=DDosers-black-list

add action=return chain=DDOS