در این مطلب میخواهیم به آموزش فایروال در میکروتیک بپردازیم. ابتدا به بررسی حالت های مختلف پکت در فایروال میپردازیم و سپس رول های دیفالت میکروتیک را بررسی میکنیم.

حالت های مختلف یک Packet

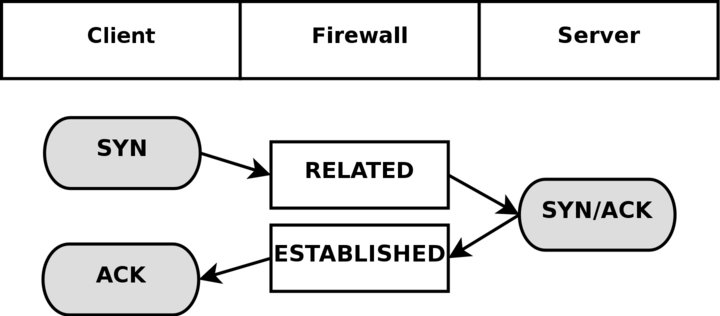

New : به پکتی گفته میشود که مربوط به هیج جریان و سوکتی نیست و TCP Flag آن دارای بیت SYN میباشد.به عبارت دیگر پکتِ شروع کننده ارتباط و یا پکت مربوط به کانکشنی که ترافیک در هر ۲ جهت آن دیده نشده.

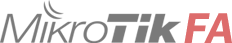

Established : به پکتی گفته میشود که مربوط به یک اتصال (Connection) می باشد که که ارتباط آن قبلا برقرار شده است.به عبارت دیگر پکت مربوط به ارتباطی میباشد که ترافیک در هر ۲جهت آن دیده شده باشد.

Related : به پکتی گفته میشود که کانکشن جدیدی رو آغاز میکنه ولی با کانکشنی که در حال حاضر وجود دارد هنوز مرتبط هست،مثل انتقال داده ftp یا خطای icmp

Invalid : به معنای آن است که پکت قابل شناسایی نیست یا هیچ کدام از حالات بالا را ندارد. میتواند دلایل بسیاری داشته باشد . مثلا پیام ICMP که در جواب هیچ کدام از کانکشن های شناخته شده نباشد.به طور کلی، ایده خوبی است که این نوع پکت ها را Drop کنیم.

Untracked : به طور خلاصه اگر یک پکت در قسمت RAW بصورت No Track مارک شده باشد حالت پکت به این صورت نشان داده میشود و به این معناست که تمام کانکشن های مرتبط با آن دیده نمیشوند.

فایروال IPv4

Input

توجه داشته باشید ترافیک هایی که در زنجیره Input قرار میگیرند پکت های هستند که مقصد نهایی آنها روتر است و نه کلاینت های پشت روتر!

/ip firewall filter add action=accept chain=input comment="defconf: accept established,related,untracked" connection-state=established,related,untracked

با این رول پکت هایی که مربوط به یک کانکشن هستند که قبلا پردازش روی آن انجام شده از سد فایروال بدون هیچ کنترلی عبور میکنند. (پردازش بر روی اولین (New) پکت از یک کانکشن که قرار است بین آیپی مبدا و مقصد برقرار شود انجام میشود صورت میگیرد در صورتی که مورد قبول واقع شد کانکشن برقرار میشود درغیر این صورت پکت دراپ و کانکشن قطع میشود. در این حالت برای بهینه سازی مصرف پردازنده بهتراست از پردازش بر روی باقی پکت های کانکشن ویا پکت های مربوط به آن کانکشن صرف نظر شود و بدون هیچ پردازشی از فایروال عبور کنند.) این رول باید بالاتر از رول های input قرار بگیرد.

/ip firewall filter add action=drop chain=input comment="defconf: drop invalid" connection-state=invalid

این رول برای Drop کردن پکت هایی با حالت Invalid در قرار دارند استفاده میشود.

/ip firewall filter add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

این رول برای پذیرفتن پکت های مربوط به پروتکل ICMP در وضعیت Input میباشد. در صورت تمایل میتوانید این رول را غیرفعال کنید تا روتر شما از بیرون از شبکه پینگ نداشته باشد.

/ip firewall filter add action=drop chain=input comment="defconf: drop all not coming from LAN" in-interface-list=!LAN

این رول تمام ترافیک ورودی از خارج از شبکه به روتر شما (تمامی ترافیک از سمت اینترنت به مقصد روتر ) را Drop میکند. درصورتی که نیاز به باز گذاشتن پورتی دارید باید قبل از این رول آنرا Accept کنید.

Forward

ترافیک هایی که مقصد نهایی آنها کلاینت های پشت روتر هستند و روتر فقط نفش رابط را ایفا میکند.

در صورتی که کلاینت های شما دارای Public IP هستند و روتر هیچ عمل NAT ی را انجام نمیدهد باید در این زنجیره ترافیک عبوری را مدیریت کنید.

/ip firewall filter add action=fasttrack-connection chain=forward comment="defconf: fasttrack" connection-state=established,related

با این رول پکت های Established و Related را وارد حالت Fasttrack میکنیم. این تگ تا زمان بسته شدن کانکشن بر روی پکت ها خواهد ماند. پکت های که تک Fasttrack را داشته باشند وارد مسیر های سریع میشوند (Fast Path) و اینکار باعث این میشود که CPU پردازش کمتری انجام دهد. به همین خاطر بعد از رول Fasttrack باید با رول دیگری این ترافیک را Accept کنیم تا پردازش فایروال بر روی آنها صورت نگیرد.

/ip firewall filter add action=accept chain=forward comment="defconf: accept established,related, untracked" connection-state=established,related,untracked

/ip firewall filter add action=drop chain=forward comment="defconf: drop invalid" connection-state=invalid

/ip firewall filter add action=drop chain=forward comment="defconf: drop all from WAN not DSTNATed" connection-nat-state=!dstnat connection-state=new in-interface-list=WAN

این رول برای Drop کردن پکت های از اینترنت به سمت کلانت های شما که DNat نشده باشند. به این معناست پکتی با مبدا ۸.۸.۸.۸ به مقصد ۱۹۲.۱۶۸.۸۸.۲ بخواهد برود و بر روی آن NAT انجام نشده باشد.

با تشکر سپاس از آموزش مفید تان

این رول های که فرمودین را با رول های که خود هات اسپات ایجاد می کند چگونه تر کیب کنیم

سلام ترکیب این رول با رول های که هات اسپات ایجاد می کند چگونه است

هات اسپات Chain های مختلفی به فایروال اضافه میکنه که با hs شروع میشوند اینجا توضیح داده شده https://wiki.mikrotik.com/wiki/Manual:Customizing_Hotspot#Firewall_customizations

در آینده به میکروتیکفا اضافه خواهد شد

عالی